Segurança .GOV Altemar C: Vírus voltam a utilizar técnica de 1986 para infec...: Modificação no setor de boot dos discos cria pragas persistentes. Técnica foi usada no Brain, primeiro vírus para PCs, em 1986. O número de...

terça-feira, 30 de agosto de 2011

Vírus voltam a utilizar técnica de 1986 para infectar PCs

Modificação no setor de boot dos discos cria pragas persistentes.

Técnica foi usada no Brain, primeiro vírus para PCs, em 1986.

O número de vírus programados para infectar o chamado setor de inicialização de discos de armazenamento (Master Boot Record - MBR) está crescendo, segundo um relatório da fabricante de antivírus Symantec. Nos primeiros sete meses de 2011 foi encontrada a mesma quantidade de pragas com essa capacidade do que nos últimos três anos. Mas a técnica não é nova – na verdade, ela foi usada no vírus Brain, de 1986, o primeiro vírus programado para infectar computadores do tipo IBM PC.

Se você tem alguma dúvida sobre segurança da informação (antivírus, invasões, cibercrime, roubo de dados, etc), vá até o fim da reportagem e utilize a seção de comentários. A coluna responde perguntas deixadas por leitores todas as quartas-feiras.

Infecção do MBR era comum em disquetes para

Infecção do MBR era comum em disquetes paradisseminar os vírus. Hoje, técnica quer somente

dificultar ação dos antivírus (Foto: Divulgação/SXC)

A técnica pode ser ainda mais velha e ter até 30 anos. O vírus Elk Cloner, programado para infectar computadores Apple II em 1982 ou 1981, usava o mesmo procedimento. Mas há muitas diferenças entre as pragas daquela época e as de hoje.

Na década de 80 e até quase o final da década de 90, infectar o MBR (Registro Mestre de Inicialização, na sigla em inglês) permitia que a praga iniciasse sua execução junto com o computador, além de poder infectar disquetes e, com isso, se disseminar de um computador para outro. Hoje, as pragas se disseminam pela internet e o único MBR infectado é dos discos rígidos – que em geral ficam dentro do computador e não podem disseminar a praga adiante.

“A vantagem de utiliza esta técnica está relacionada ao fato de que a praga se tornará ativa e carregada na memória antes do sistema operacional, podendo ter total controle sobre ele sem que um programa antivírus o detecte”, explica Fabio Assolini, da Kaspersky Lab.

Contaminando o MBR, algumas pragas avançadas como o TDL (também chamado de TDSS e Alureon) conseguem burlar as proteções do Windows em 64 bits que impedem a execução de código em modo “kernel”. Na prática, isso significa que o vírus tem um controle maior sobre o sistema, dificultando sua remoção.

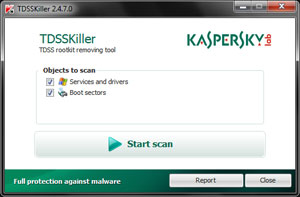

Empresas desenvolveram software específicos

Empresas desenvolveram software específicospara lidar com pragas avançadas que se alojam

no MBR (Foto: Reprodução/Kaspersky Lab)

Pragas não são feitas no Brasil, mas brasileiros estão em risco

Segundo o analista de vírus da Kaspersky Lab, Fabio Assolini, vírus desse tipo ainda não foram criados no Brasil, mas brasileiros podem ser infectados com pragas criadas fora do país. “Temos observado que muitos computadores no Brasil tem sido atacados pelo TDSS 4. No primeiro semestre de 2011 registramos mais de três mil tentativas de infecção da praga em diferentes computadores no Brasil”, conta o especialista.

Segundo o analista de vírus da Kaspersky Lab, Fabio Assolini, vírus desse tipo ainda não foram criados no Brasil, mas brasileiros podem ser infectados com pragas criadas fora do país. “Temos observado que muitos computadores no Brasil tem sido atacados pelo TDSS 4. No primeiro semestre de 2011 registramos mais de três mil tentativas de infecção da praga em diferentes computadores no Brasil”, conta o especialista.

Para eliminar o TDSS/Alureon/TDL, a Kaspersky oferece uma ferramenta gratuita chamada TDSSKiller.

Para se prevenir, o melhor é manter o sistema operacional, navegadores e plug-ins em suas versões mais recentes. Essas pragas costumam ser disseminadas por sites que exploram vulnerabilidades nesses softwares.

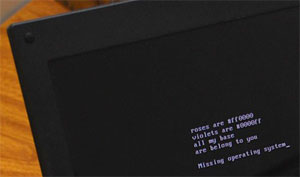

Na foto, computador teve 'poema geek' colocado no

Na foto, computador teve 'poema geek' colocado noMBR (Foto: Altieres Rohr/Especial para o G1)

O que é o MBRO “Master Boot Record” ou “Registro Mestre de Inicialização”, em uma tradução livre, é um setor especial no início de mídias como CDs, discos rígidos e disquetes. Ele contém um código que dá as primeiras instruções para o computador iniciar. Em sistemas modernos, o MBR também armazena informações sobre as partições de um disco.

O vírus se aloja no MBR para ser a primeira coisa que o computador irá executar quando for ligado, o que significa que ele tem a vantagem de “sair na frente” de todas as proteções. Depois de assumir o controle do PC, o vírus executa o MBR original para dar início ao sistema operacional.

Bootkits

As pragas de hoje são chamadas de “bootkits” – uma mistura dos termos “boot” (que significa “inicialização”, a letra b do “MBR”) e o termo “rootkit”, usado para descrever pragas digitais que buscam se esconder do usuário, dos programas de segurança e até do próprio sistema operacional.

As pragas de hoje são chamadas de “bootkits” – uma mistura dos termos “boot” (que significa “inicialização”, a letra b do “MBR”) e o termo “rootkit”, usado para descrever pragas digitais que buscam se esconder do usuário, dos programas de segurança e até do próprio sistema operacional.

Pesquisadores da empresa de segurança eEye apresentaram um conceito de bootkit com o “BootRoot” na conferência Black Hat em 2005. O BootRoot foi especialmente criado para burlar proteções do Windows.

Segundo a empresa de segurança F-Secure, o Brain – o já mencionado primeiro vírus para PC – teria sido também o primeiro rootkit e bootkit, porque monitorava acessos do disco e camuflava sua presença – embora de uma forma muito diferente das pragas atuais.

Isso significa que, depois de 25 anos, a maior diferença nos vírus está na motivação financeira de seus criadores. As técnicas mais avançadas voltam a ser apenas uma atualização do que um dia foi usado por vírus sem nenhum objetivo destrutivo ou financeiro -- como é o caso do Brain, que era uma praga muito interessante: o nome de seus autores está no código do vírus.

*Altieres Rohr é especialista em segurança de computadores e, nesta coluna, vai responder dúvidas, explicar conceitos e dar dicas e esclarecimentos sobre antivírus, firewalls, crimes virtuais, proteção de dados e outros. Ele criou e edita o Linha Defensiva, site e fórum de segurança que oferece um serviço gratuito de remoção de pragas digitais, entre outras atividades. Na coluna “Segurança digital”, o especialista também vai tirar dúvidas deixadas pelos leitores na seção de comentários. Acompanhe também o Twitter da coluna, na página

e no meu facebook abraços...

Altemar Carneiro fonte g1

China irá usar penalidades mais severas contra hackers

País reforça combate com novas regras que entrarão em vigor em setembro.

China alega que é uma das maiores vítimas de hackers.

Da Reuters

China aumenta penalidade para hackers que

China aumenta penalidade para hackers quecometerem ataques

(Foto: Simon Stratford/Divulgação)

A Suprema Corte e a promotoria da China reforçarão a luta contra os hackers ao adotar penalidades mais severas para as pessoas envolvidas nesse tipo de delito, informou a mídia estatal do país na segunda-feira (29).

Sob regras que vigorarão a partir de 1º de setembro, as pessoas que "deliberadamente comprarem, venderem ou encobrirem dados ou acesso a redes obtidos de forma ilegal estarão sujeitas a punição criminal", afirma um comunicado oficial do governo, de acordo com a agência oficial de notícias Xinhua.

"Atividades como essas estão se tornando cada vez mais comuns, e chegam a dar origem a grandes plataformas on-line para transações. Penalizar esse tipo de transação vai romper a cadeia de lucros dos crimes de computação", acrescenta o texto.

Embora os Estados Unidos afirmem que muitos ataques de hackers se originam da China, contra grupos chineses de direitos humanos e empresas norte-americanas, as autoridades chinesas alegam que o país é uma das maiores vítimas de ataques de hackers.

"Um crime que coloca em risco a segurança das redes de informação representa ameaça não só à segurança das redes mas à segurança nacional e ao interesse público", afirmou a agência de notícias, acrescentando que as novas regras tinham por objetivo reprimir esse tipo de crime de modo mais severo.

Em 2009, mais de 42 mil sites chineses sofreram "distorções" por ação de hackers, segundo a Xinhua.

Dados do Ministério de Segurança Pública demonstram que o número de vírus circulando na Internet aumentou em 80% ante o ano anterior pelos últimos cinco anos, de acordo com a Xinhua. O ministério estima igualmente que oito em cada 10 computadores conectados à internet são controlados por hackers.

Em seu relatório anual ao Congresso sobre as forças armadas chinesas, apresentado quarta-feira (24), o Pentágono alertou que ataques de hackers oriundos da China poderiam ser usados para fins militares clandestinos, e não para simples tentativas de acesso a dados.

Na semana passada, circulou um vídeo na internet sobre uma reportagem da TV estatal chinesa quanto a ataques de hackers lançados pelos forças armadas do país, a despeito das constantes negativas da China quanto a esse tipo de atividade.

Altemar Carneiro G1

Segurança .GOV Altemar C: Hackers invadem fórum de desenvolvedores da Nokia

Segurança .GOV Altemar C: Hackers invadem fórum de desenvolvedores da Nokia: Após ataque, empresa derrubou o site para investigar o caso. Endereços de e-mail dos membros do fórum foram roubados. Do G1, em São Paulo ...

Hackers invadem fórum de desenvolvedores da Nokia

Após ataque, empresa derrubou o site para investigar o caso.

Endereços de e-mail dos membros do fórum foram roubados.

Do G1, em São Paulo

Nokia retirou fórum do ar após ataque

Nokia retirou fórum do ar após ataque(Foto: Reprodução)

A Nokia retirou do ar seu fórum voltado para desenvolvedores de programas para a plataforma depois que descobriu que hackers invadiram o sistema, comprometendo dados pessoais de seus usuários.

Em comunicado no site voltado para os desenvolvedores, a Nokia afirma que, "durante a investigação do incidente, descobriu que um banco de dados contendo endereços de e-mail dos membros do fórum foram acessados quando uma vulnerabilidade do endereço foi explorada, permitindo um ataque 'SQL Injection'".

Ainda segundo a empresa, menos de 7% dos membros do fórum tiveram dados como datas de nascimento, páginas pessoais, endereços de serviços de mensagens como MSN e Skype, além do endereço de e-mail, roubados do banco de dados. A Nokia diz que dados como senhas e números de cartão de crédito, assim como contas de outros serviços da companhia, não foram afetados pelo ataque.

A empresa afirma que o fórum ficará desativado enquanto as investigações sobre o ataque continuam sendo realizadas.

A empresa afirma que o fórum ficará desativado enquanto as investigações sobre o ataque continuam sendo realizadas.

SQL é a linguagem usada por bancos de dados para realizar consultas e alterar dados. Um ataque de SQL Injection permite que o hacker altere de forma maliciosa os comandos que são passados ao banco de dados. Com isso, é possível ler ou alterar dados que normalmente não poderiam ser lidos e alterados. Em muitos casos, é possível ler ou alterar as senhas que estão armazenadas no banco de dados, o que resulta em uma invasão completa do site.

Altemar carneiro ,fonte G1segunda-feira, 29 de agosto de 2011

Segurança .GOV Altemar C: Qual o melhor antivírus gratuito? Veja nossa compa...

Segurança .GOV Altemar C: Qual o melhor antivírus gratuito? Veja nossa compa...: Avira 10, Avast 6.0, AVG Free Edition 2011, Microsoft Essentials 2.1 e Comodo 5.5: quem se deu melhor nos diversos quesitos?

28 de A...

28 de A...

Segurança .GOV Altemar C: Qual o melhor antivírus gratuito? Veja nossa compa...

Segurança .GOV Altemar C: Qual o melhor antivírus gratuito? Veja nossa compa...: Avira 10, Avast 6.0, AVG Free Edition 2011, Microsoft Essentials 2.1 e Comodo 5.5: quem se deu melhor nos diversos quesitos?

28 de A...

28 de A...

Qual o melhor antivírus gratuito? Veja nossa comparação

Avira 10, Avast 6.0, AVG Free Edition 2011, Microsoft Essentials 2.1 e Comodo 5.5: quem se deu melhor nos diversos quesitos?

ALTEMAR CARNEIRO FONTE OLHAR DIGITAL

| ||||||||||||||||||||||||||||||

Segurança .GOV Altemar C: Conheça o Garoa Hacker Clube, o 1º hackerspace do ...

Segurança .GOV Altemar C: Conheça o Garoa Hacker Clube, o 1º hackerspace do ...: Notícia

Usuário olha na tela do computador o site da lei Hadopi, que desde 2009, na França, regula as atividades na internet Foto: AFP R...

Usuário olha na tela do computador o site da lei Hadopi, que desde 2009, na França, regula as atividades na internet Foto: AFP R...

Conheça o Garoa Hacker Clube, o 1º hackerspace do Brasil

Usuário olha na tela do computador o site da lei Hadopi, que desde 2009, na França, regula as atividades na internet

Foto: AFP

Foto: AFP

Reunindo centenas de apaixonados por tecnologia no mundo todo, os hackerspaces são locais onde pessoas com interesses em comum (tecnologia, ciência, eletrônica, Arduino, entre outros) se encontram e podem conversar, trocar ideias, colaborar e trabalhar em projetos diversos.

Os hackespaces estão crescendo em todo o mundo nos últimos anos, com destaque na mídia. A "lista":http://hackerspaces.org/wiki/List_of_ALL_hackerspaces do site hackerspaces.org já apresenta mais de 500 organizações, 6 delas no Brasil.

As atividades típicas de um hackerspace são o compartilhamento de conhecimentos, a realização de testes e experimentos diversos, apresentações, cursos, palestras e atividades sociais, como eventos, jogos e festas.

As principais áreas de pesquisa são em desenvolvimento de softwares, jogos e aplicativos, eletrônica (como automação e projetos arduino) e engenharia, mas é possível criar um hackerspace de qualquer tema - existe até um apenas para biólogos, o o DIYbio, desde que haja um grupo mínimo de interessados.

A ideia do hackerspace é oferecer a infraestrutura necessária para estas atividades: salas, energia, servidores e acesso à internet, equipamentos diversos (áudio, projetor de vídeo, peças etc.), videogames e ferramentas variadas, além de alimentação e outros itens para o bem-estar dos participantes.

Atualmente, no Brasil, o principal grupo é o Garoa Hacker Clube, um laboratório comunitário em São Paulo criado por hackers, administrado por hackers e com uma estrutura na qual pessoas e grupos podem conduzir projetos de forma autônoma, sem influências externas.

O Garoa Hacker Clube

Formado por cerca de 20 sócios - que são desde estudantes e profissionais de tecnologia até artistas plásticos, o Garoa HC é o primeiro hackerspace nacional, e foi inspirado em outros grupos do mundo, como o Noisebridge em São Francisco e o Metalab em Viena.

Formado por cerca de 20 sócios - que são desde estudantes e profissionais de tecnologia até artistas plásticos, o Garoa HC é o primeiro hackerspace nacional, e foi inspirado em outros grupos do mundo, como o Noisebridge em São Francisco e o Metalab em Viena.

A história do Garoa começou em 2009, com um post no blog de Hugo Borges, (a.k.a. Agaelebe), desenvolvedor de software e sócio-fundador do grupo, que procurava interessados em participar do seu projeto de hackerspace. Hugo conheceu esses espaços em reportagens do jornal The New York Times e da revista Wired, mas ainda não havia nenhum no Brasil.

Borges contou à Geek que, na Campus Party de 2010, ele encontrou alguns interessados e fez uma apresentação sobre o conceito de hackerspaces, junto com outro fundador do grupo, Anchises de Paula, que já havia visitado o Metalab e conhecia bem o conceito.

A situação do grupo ficou sendo discutida na internet até ganhar tração em uma reunião presencial, em 15 de julho de 2010. Esse é considerado o verdadeiro início do Hackerspace. O encontro foi proposto por Felipe Sanches (aka Juca), membro do PoliGNU ¿ e que atualmente é o presidente do Garoa HC.

O decorrer do processo foi muito rápido: um mês após a reunião, o grupo já havia ido atrás de uma assessoria contábil para abrir a empresa e começado a arrumar o porão alugado na Casa da Cultura Digital (CCD), colocando prateleiras e organizando as doações que receberam.

A sua fundação oficial, porém, ocorreu apenas em 20 de fevereiro deste ano, quando o estatuto ¿ que traz, entre outro outros, os direitos e deveres dos associados ¿ foi finalizado e 11 os cargos de cada fundador foram definidos. Entre estes fundadores estão Luis Herique Fagundes (a.k.a. Asa), que é também um dos criadores do Hacklab , e Marcelo Rodrigues, dono da comunidade Laboratório de Garagem.

A instituição não tem fins lucrativos e, por princípio, não aceita patrocínio ou qualquer "parceria" que possa afetar sua autonomia. O Garoa HC é hoje sustentado majoritariamente pelas contribuições de seus próprios associados.

Mas Hackers não são "do mal"?

Em entrevista à Geek, o engenheiro Aylons Hazzud, outro sócio-fundador do grupo, esclarece o mal-entendido a respeito do termo "hacker". Muita gente entende que hackers são ligados ao crime e a outras atividades ilegais, mas na verdade eles são "amantes da tecnologia", pessoas que compreendem tão bem o funcionamento de algo que são capazes de fazê-lo atuar para um propósito diferente do qual foi criado, explica Hazzud.

Em entrevista à Geek, o engenheiro Aylons Hazzud, outro sócio-fundador do grupo, esclarece o mal-entendido a respeito do termo "hacker". Muita gente entende que hackers são ligados ao crime e a outras atividades ilegais, mas na verdade eles são "amantes da tecnologia", pessoas que compreendem tão bem o funcionamento de algo que são capazes de fazê-lo atuar para um propósito diferente do qual foi criado, explica Hazzud.

Ele ainda complementa que o termo remete aos anos 50, e não está relacionado apenas a computadores, já que hacker é alguém que faz sistema agir de uma maneira que não era esperada pelo projetista, capaz de dominar o comportamento de um sistema além do que o próprio criador pensou, em qualquer área, e não necessariamente de maneira ilegal.

Como surgiram os hackerspaces?

O conceito de hackerspace não é algo recente. Surgiu por volta de 2008 e hoje já conta com grupos famosos mundialmente, a grande maioria concentrada na Europa e EUA, como o Chaos Computer Club e o C-Base, na Alemanha, cujos membros participam de competições de naves espaciais (como o X-Price) e foram os responsáveis por hackear o PS3.

O conceito de hackerspace não é algo recente. Surgiu por volta de 2008 e hoje já conta com grupos famosos mundialmente, a grande maioria concentrada na Europa e EUA, como o Chaos Computer Club e o C-Base, na Alemanha, cujos membros participam de competições de naves espaciais (como o X-Price) e foram os responsáveis por hackear o PS3.

O Metalab, em Viena, é um dos maiores e mais ativos do mundo. Já os membros do NYC Resistor criaram a famosa impressora 3D Makerbot. Também são muito conhecidos o C4 em Colônia, o Cyberpipe na Eslovênia e o Cowtown Computer Congress em Kansas City.

Um mais recente, porém muito significativo, é o Noisebridge, em São Francisco, onde participa o pesquisador e integrante do WikiLeaks Jacob Appelbaum.

E no Brasil?

Além do Garoa HC, de São Paulo, existem outros grupos como o Weekend Thinkers, o ambientalista Mirako Concept e o Hackerspace Rio - os três no Rio de Janeiro, o UDESC, em Santa Catarina, o Arduíno Brasília, no Distrito Federal, e o ainda em incubação Laboratório Hacker de Campinas (LHC), e a tendência é surgirem cada vez mais hackerspaces por aqui.

Além do Garoa HC, de São Paulo, existem outros grupos como o Weekend Thinkers, o ambientalista Mirako Concept e o Hackerspace Rio - os três no Rio de Janeiro, o UDESC, em Santa Catarina, o Arduíno Brasília, no Distrito Federal, e o ainda em incubação Laboratório Hacker de Campinas (LHC), e a tendência é surgirem cada vez mais hackerspaces por aqui.

Tem ainda um hacklab (praticamente o mesmo que "hackerspace", mas de tamanho reduzido) em São Paulo, no bairro da Água Branca. Seu nome é exatamente este: Hacklab.

Qualquer pessoa pode frequentar as atividades e o laboratório do Garoa HC, mas, se você quiser ir mais além e for maior de 18 anos, pode se associar ao grupo, entrando na lista de discussão (groups.google.com/group/hackerspacesp) e participando das atividades no local. Para saber mais sobre o grupo e conhecer a agenda de eventos, basta acessar o site Garoa.net.br. Os integrantes também possuem o canal #garoa na rede FreeNode, com este link de acesso.

Você também pode ter seu próprio hackerspace!

Para você que não é de São Paulo ou tem outras ideias e quer montar seu próprio hacker clube, Hugo Borges explica que um dos principais elementos para o sucesso de um hackespace é, exatamente, o espaço. A localização e o tamanho do lugar devem ser bem planejados.

Para você que não é de São Paulo ou tem outras ideias e quer montar seu próprio hacker clube, Hugo Borges explica que um dos principais elementos para o sucesso de um hackespace é, exatamente, o espaço. A localização e o tamanho do lugar devem ser bem planejados.

Hugo sugere que um espaço de cerca de 100 m² deve ser suficiente para comportar 30 pessoas, e este deve ficar em um local de fácil acesso por transportes públicos, em uma região movimentada, pois muitos geeks adoram trabalhar até tarde.

A segurança é outro ponto importante, e a instalação de um sistema interno de câmeras pode ser um bom projeto para o hackerspace, comenta Borges. Além disso, existem as questões financeiras. Boa parte destes grupos são empresas sem fins lucrativos. Hugo explica que um hackerspace pode atuar tanto como uma empresa normal (e ter como principal receita cursos e eventos) ou como uma ONG, sobrevivendo com a ajuda dos membros (mensalidades) e de

patrocínios, o que seria o ideal.

Altemar Carneiro

Assinar:

Postagens (Atom)